Escanners online de Malware gratuitos para páginas web

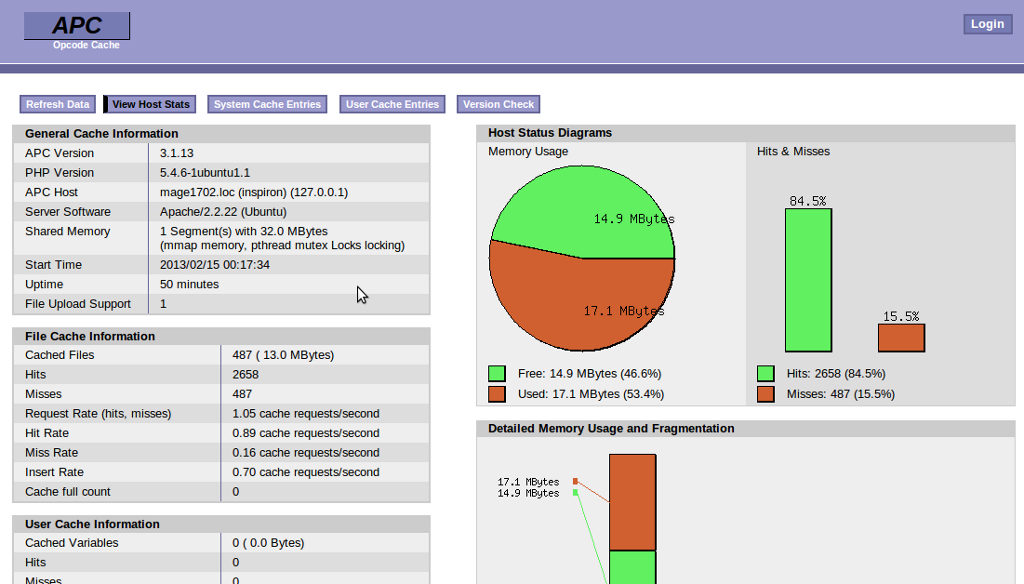

¿Os preguntáis cómo se os infectan los ordenadores? Muchas veces por navegar en páginas infectadas. Por lo tanto los que tenemos o administramos páginas web tenemos que ser doblemente cuidadosos con su seguridad. No sólo nos pueden entrar para conseguir datos (usuarios/claves etc) sino para poner código que infecte ordenadores. Además los ataques a las web no paran, si tienes un firewall podrás ver como están todo el rato intentado atacar tu web (hay gente que se aburre). El día 24 sin ir más lejos, por la tarde, estuvimos parando unos intentos de atacar una página de WordPress desde Rusia. ¿Qué puede hacer si tienes una página web? Sobre todo analizarla cada cierto tiempo y mantenerla actualizada (código y plugins). Es una de las razones por las que ahora recomiendo dinámicas sobre estáticas, porque podemos hacer que se actualicen solas, instalar firewall, programas de seguridad (alguno más pondremos pronto) etc etc. Como curiosidad os dejo algunos consejos para mantener WordPress seguro (muchas de estas cosas las hacen los plugins de seguridad, dentro de unos días os daremos alguno más). Eso si, si una persona con conocimientos se pone cabezota, al final entra. Por esta razón Google está ahora muy serio y en seguida saca el aviso de “página infectada” si detecta algo. Y hace bien, es bueno tanto para usuarios como para administradores. ¿Qué puedo hacer si se ha infectado la página? Limpiarlo obviamente. Lo primero es ver qué se ha infectado. La herramienta para Webmasters de Google da alguna indicación, pero para hacer un mantenimiento preventivo o comprobarlo también están estos analizadores o escanners online gratuitos que os dejo. Nota: no detectan todo…pero por ejemplo si lo que Google detecta. Eso si recomiendo siempre luego seguir analizando tanto con un antivirus en el servidor, como descargando la web y analizándola con un antivirus o con VirusTotal, o con plugins de seguridad. Estas herramientas las podéis usar tanto en webs estáticas como dinámicas. No limpian pero te dicen dónde está el error. Sucuri: de los más famosos, fiables y recomendado incluso por Google. Pon tu web en la casilla, dale a analizar y te dice si tienes enlaces no fiables, código insertado, ficheros etc. Gracias a ella pudimos encontrar ficheros de malware y código insertado en el header. Tiene plugins para WordPress interesantes de los que hablaremos. VirusTotal: el gran analizador online de ficheros con muchos motores también analiza webs. Lo va haciendo cada cierto tiempo y si quieres puedes ver el último análisis o forzarle a que haga uno. Te da los resultados de unos 50 motores distintos. Quttera: Otro analizador que también tiene plugins para WordPress y es sencillo de usar. Así que si tenéis páginas web recomiendo analizarlas cada cierto tiempo con estas herramientas. Sólo detectan malware de clientes, no backdoors etc. Por eso si está infectada es un primer paso, después de limpiar lo que estas detecten recomiendo analizar la web con un antivirus fichero por fichero, borrar caches, usar una copia de seguridad o instalar plugins de seguridad que analicen bien la web. Por cierto…cada día es más importante tener un firewall en las webs para evitar estas cosas.