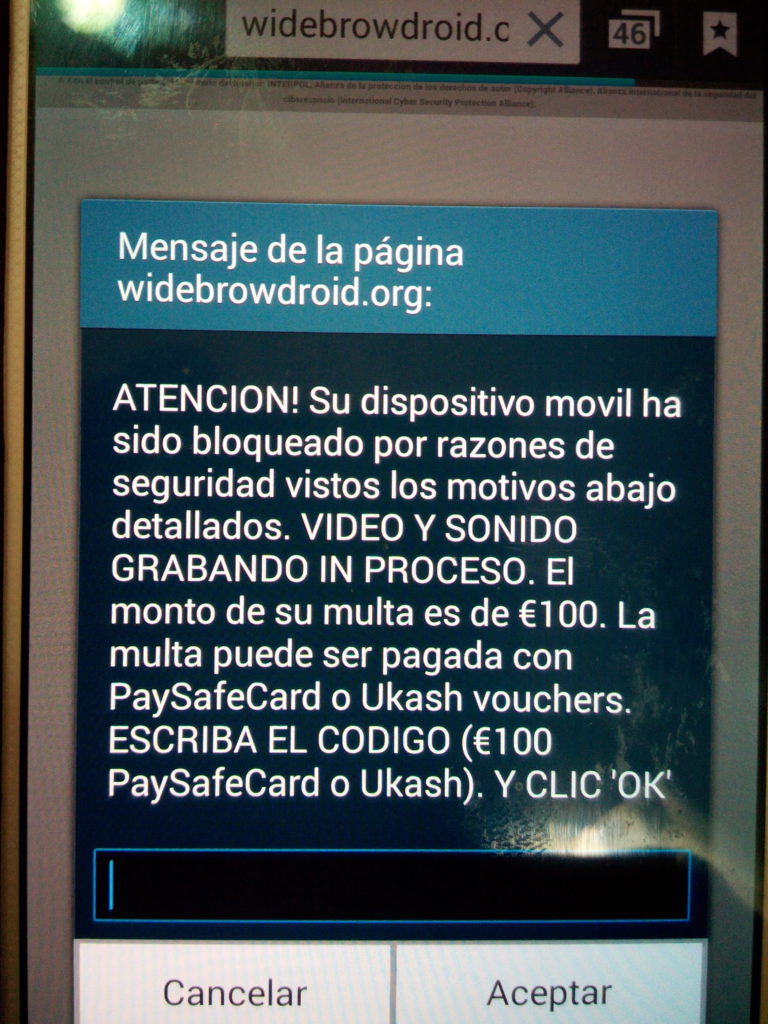

Limpiar el virus de la policía y similares (widebrowdroid etc) en Android

El famoso virus de la policía que tantos quebraderos de cabeza dio en los PC ha llegado a los móviles Android. Afortunadamente no es tan agresivo todavía como su hermano mayor, y suele ser más parecido a los otros que estamos viendo mucho, el spyware en los iphone. Los síntomas son sencillos, intentas abrir el navegador y te sale un aviso sobre pornografía o pederastia y te pide pagar una cantidad con los detalles del pago. Solución: Hay dos maneras principales de limpiar esta infección dependiendo del tipo que sea. Dejamos las variantes: Lo primero que tienes que probar es si sólo es del navegador (el de Android normalmente). Para ello ve a Ajustes, Gestor de Aplicaciones, Todo y busca Internet. Ahí borra los datos (se te pueden ir favoritos y páginas guardadas, y cierra el proceso. Vuelve a abrir el navegador, si ya no sale era sencillo. Si no es el navegador prueba a desinstalar aplicaciones que hayas instalado nuevas. También instala un antivirus y/o Malwarebytes para que te escanee las aplicaciones. Seguramente sea una de ellas. Otro modelo de este virus te da sólo 5 segundos entre cada aviso y no te deja tiempo para desinstalar. La solución es arrancar en modo seguro. Si tu versión de Android es “pura” esta opción viene al apagar o al arrancar el teléfono. Si no tienes que mirar en Google cómo arrancar en Modo Seguro en tu teléfono. Por ejemplo en los Samsung es dar volumen abajo cuando aparece la pantalla de Samsung. En modo seguro haz los pasos anteriores (limpia los datos de Internet y/o desinstala aplicaciones inseguras). Al reiniciar el teléfono arranca normal y debería estar arreglado. Prevención: unos consejos para evitar estas infecciones. Cuidado con donde pinchas. NO instales aplicaciones de las que no estés totalmente seguro, incluso si son de Google Play (y más si no lo son). Instala un antivirus para Android. Instala Malwarebytes para Android. No uses el navegador original de Android, no suele actualizarse. Es mejor Chrome, CM Browser, Firefox etc que al actualizarse tienen mejor medidas de seguridad. Ten copia de los contactos o lo más importante en la nube o en tu ordenador.