¿Cuál es el plazo adecuado para comprobar periódicamente la configuración de seguridad?

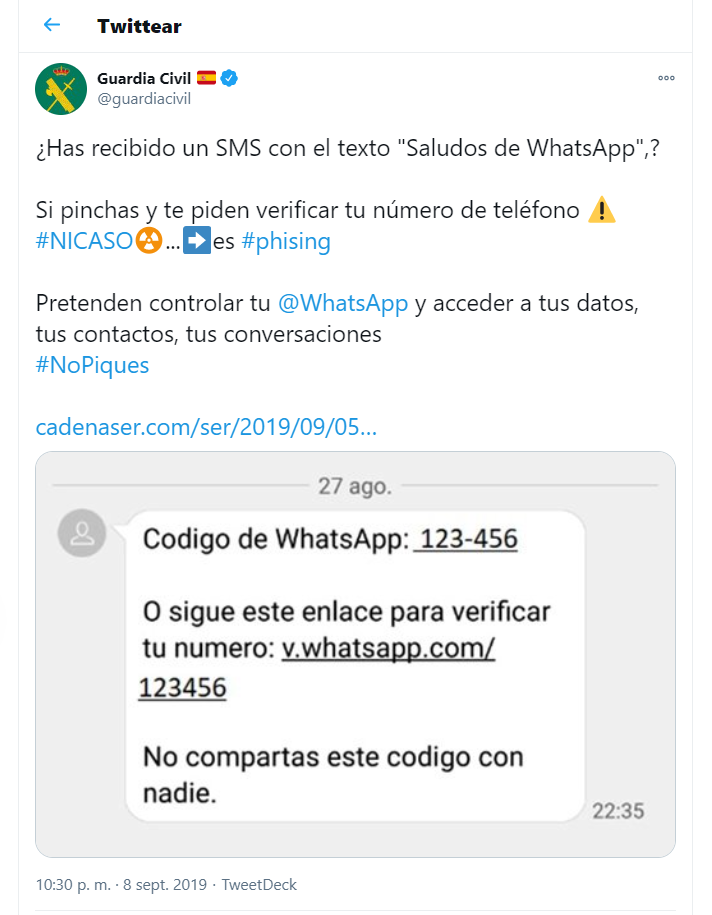

Nuestros equipos informáticos, hoy en día, son más que una estación de ocio. Sirven tanto para trabajar como para gestionar nuestra información personal y familiar. Es por ello que la seguridad en nuestros ordenadores, juega un papel fundamental en el día a día. Ya que existen numerosos tipos de malware que circulan por la red buscando vulnerabilidades en nuestra actividad informática. Tanto si eres un usuario avanzado como inexperto, puedes encontrar información sobre tutoriales y guías informáticas en el siguiente blog. Puede ser una vía ideal para formarte en habilidades tecnológicas. De la misma forma que accedemos a plataformas online de diferente índole como las redes sociales y servicios online introduciendo nuestros datos personales e información. Circulan códigos maliciosos que son capaces de interceptar esas conexiones mediante extensiones o aplicaciones encubiertas en nuestro equipo. Y esto puede derivar en que los atacantes pueden sustraer información sensible o nuestros datos personales, incluso los datos de pago de aplicaciones o cuentas bancarias. El malware más conocido y extendido es el ransomware. Se trata de un tipo de virus informático que se instala en nuestro ordenador y cifra toda la información solicitando un rescate en bitcoins. Aquí encontrarás información sobre cómo funciona y maneras de evitar la infección por este malware. En cierta manera, más vale prevenir que curar. De forma que ahora más que nunca se vuelve indispensable contar con un software de seguridad informática y tomar todas las precauciones que nuestro SO nos deje tomar. Tanto si utilizamos Windows o Mac, ambos sistemas disponen de un panel de configuración sobre seguridad que deberíamos haber configurado correctamente. El panel de seguridad de Windows dispone de un apartado de firewall, que deberemos establecer como nivel de seguridad medio como mínimo Windows Security es un antivirus que viene por defecto con nuestro sistema operativo Windows que podemos instalar, siendo superior incluso a algunos antivirus de pago. Nos protegerá de muchos virus. Además cuenta con módulos de seguridad que nos permitirán protegernos del malware y software sospechoso. También cuenta con funciones para evitar que el software malicioso pueda desactivarlo o cambiar la configuración. Tanto si utilizamos Mac como Windows es imprescindible utilizar un antivirus y que se mantenga actualizado constantemente y que disponga de escudos de análisis de correos electrónicos y navegación en red. Tales colecciones de antivirus se pueden encontrar con un mínimo esfuerzo aquí por ejemplo. Encontrarás una amplia comparativa para elegir el mejor. Así como analizaremos los archivos que descarguemos y ejecutemos cada vez, podremos lanzar el antivirus para analizar todo el equipo de forma periódica. ¿Pero, cada cuando debemos realizar un análisis antivirus de seguridad? Se recomienda realizar un escáner de la memoria y del disco duro por lo menos cada 15 días. Con esto evitaremos que tengamos archivos dañinos en el equipo que pueda proliferar y corromper aplicaciones y causar una brecha de seguridad de nuestros datos personales o información sensible como datos bancarios, direcciones o listas de contactos. Porque no olvidemos que cuando nos exponemos, seguramente también exponemos a nuestros contactos directos, ya sean amigos, familiares o compañeros del trabajo. En el momento que el análisis antivirus detecta archivos maliciosos, se trasladan a un baúl o se ponen en cuarentena. Esto significa que pasan a estar en un estado que no pueden ejecutarse ni corromper archivos que dependan de ellos. Estará de nuestra mano, eliminarlos definitivamente desde el propio panel antivirus. Aunque es recomendable ver que no tienen ningunas dependencias importantes en el equipo, ya que podrían causar daños y errores. Respecto a la revisión de configuración, es recomendable realizar revisiones de nuestro equipo personal cada dos semanas, y estas revisiones deberían incluir lo siguiente: Revisión de aplicaciones del navegador. Es recomendable borrar los datos almacenados en caché al navegar, ya que estaremos incurriendo en una brecha de seguridad en caso de que nos suplanten las cookies con las que accedemos a la mayoría de servicios online al dejar guardada la cookie de sesión. También es de sentido común, utilizar contraseñas seguras para la mayoría de los servicios que utilicemos diariamente, así como no guardar ningún archivo con todas las contraseñas en el equipo, ya que podría ser sustraído por atacantes. Puedes encontrar información sobre cómo utilizar una contraseña segura en el siguiente blog. Se recomienda utilizar alguna aplicación como Lastpass para almacenar de forma segura todas las claves. Otra de las recomendaciones, menos frecuentes pero efectivas, es mantener el firmware del router actualizado siempre a la última versión. Puedes ver como actualizar a la última versión de Mac aquí. También hay malware que puede infectarlo y exponer nuestras conexiones o hasta servir una puerta trasera hacia nuestros dispositivos. Revisión de archivos del disco duro. Deberíamos realizar un análisis periódico con nuestro antivirus habitual, tanto de los archivos del sistema operativo, de la memoria virtual y de los directorios de aplicaciones y descargas. Eliminación de spam. También es recomendable vaciar la papelera de mensajes no deseados del buzón de correo. La mayoría de usuarios utiliza un gestor de correo como outlook o thunderbird, y ello supone que los emails se descargan en el equipo a pesar de que no hagamos click en ninguno de ellos. De esta forma, estaremos evitando que cualquier archivo adjunto a emails de spam permanezca vinculado a nuestro gestor de correo y en el equipo por tiempo prolongado y exponiendo nuestra información sensible. Actualizar la base de datos del antivirus. Esto debería ser automático y realizarse diariamente. Esta recomendación se fundamenta en que existen virus de día 0, esto significa que las bases de datos de los sistemas antivirus, en caso de que un malware de día 0 intente infectar nuestro equipo, al no estar en dicha base de datos, tendrá vía libre para hacer cuanto esté destinado a hacer. Sin embargo, una vez las bases de datos de los principales antivirus registran ese malware que hasta entonces era desconocido, ya contaremos con protección frente a este tipo de infección. Por lo que se llaman de día 0 porque aún no han sido registrados